DATA DUMP FROM LATRODECTUS INFECTION

2024-04-09 (TUESDAY): DATA DUMP FROM LATRODECTUS INFECTION

学习记录

HTTP流

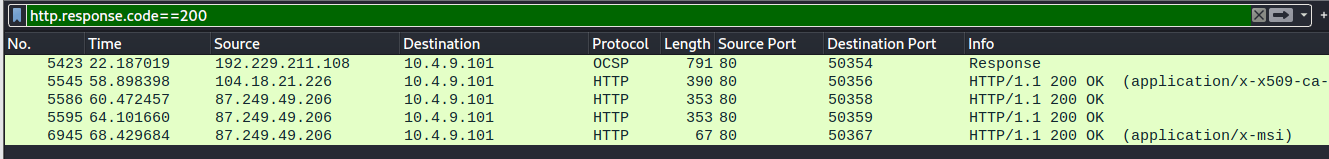

通过命令http.response.code==200查看返回成功的http流量,并逐一追踪

这个交互看起来像是进行了一个 OCSP(在线证书状态协议)查询。在此查询中,客户端请求某个证书的状态,而服务器(ocsp.digicert.com)则返回了该证书的状态信息(即 OCSP 响应)

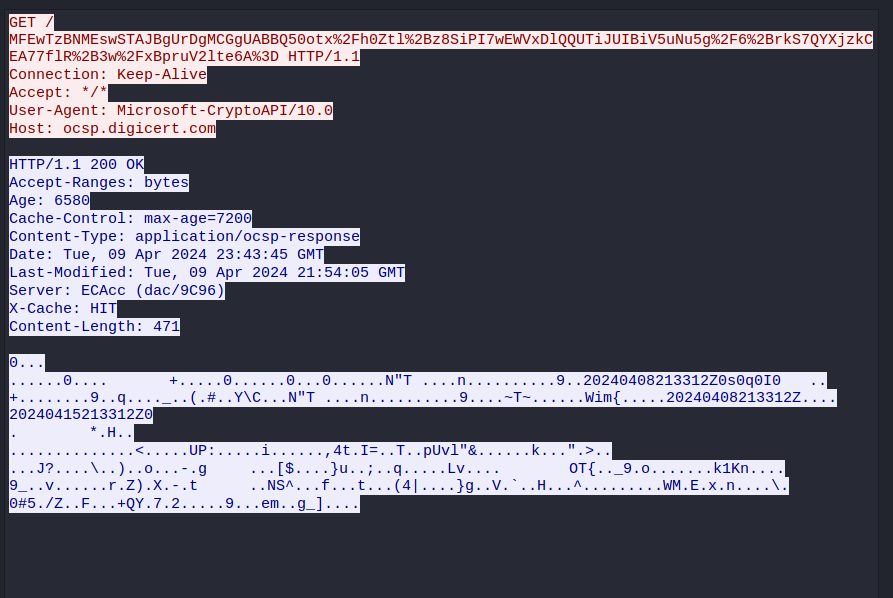

第二条流请求了证书

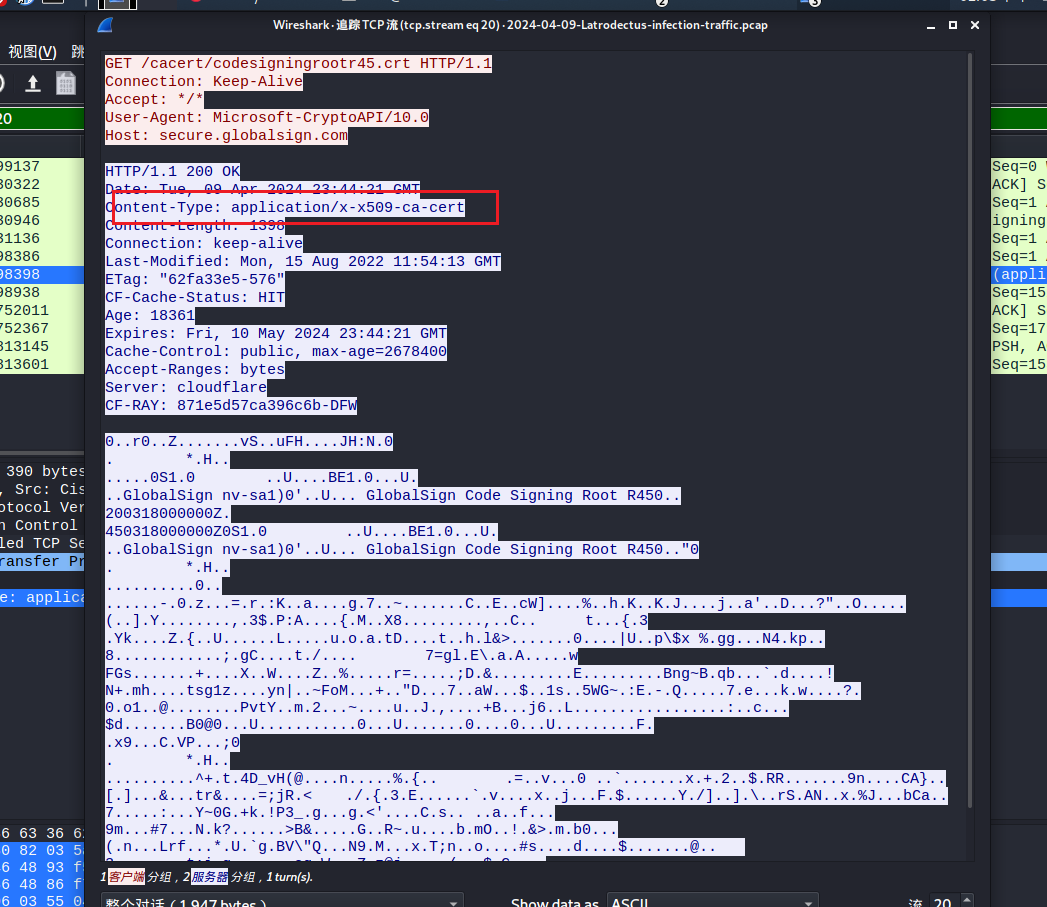

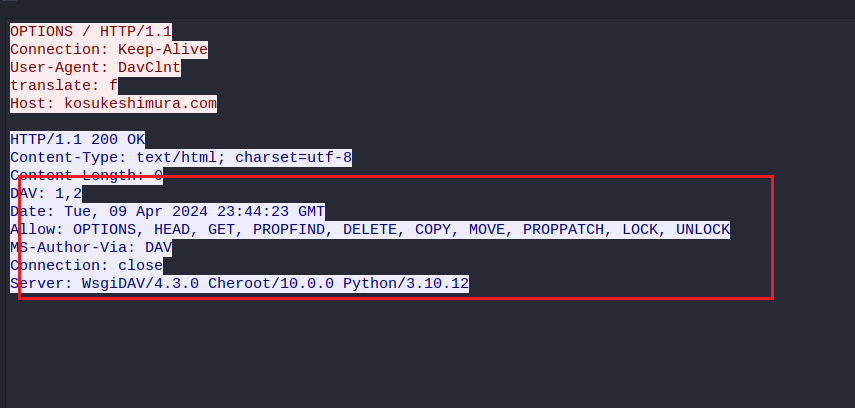

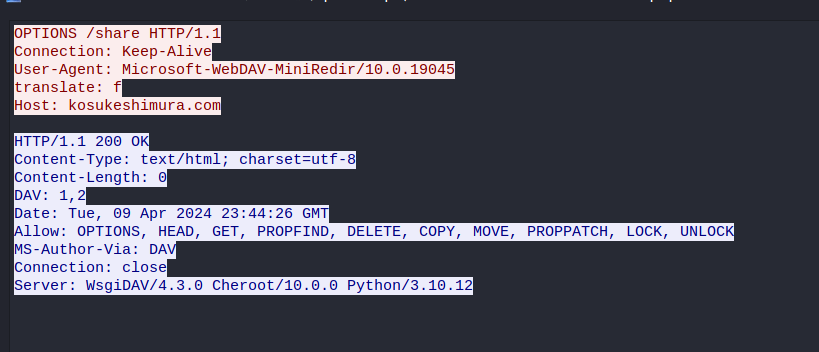

第三条流是一个 OPTIONS 请求,用于查询服务器支持的方法。87.249.49.206服务器返回了状态码 200 OK,表示请求成功,并在响应头部中列出了服务器支持的方法,包括 OPTIONS, HEAD, GET, PROPFIND, DELETE, COPY, MOVE, PROPPATCH, LOCK, UNLOCK

第四条流是一个 OPTIONS 请求,用于查询87.249.49.206服务器对 /share 资源支持的方法。服务器返回了状态码 200 OK,表示请求成功,并在响应头部中列出了服务器支持的方法,包括 OPTIONS, HEAD, GET, PROPFIND, DELETE, COPY, MOVE, PROPPATCH, LOCK, UNLOCK

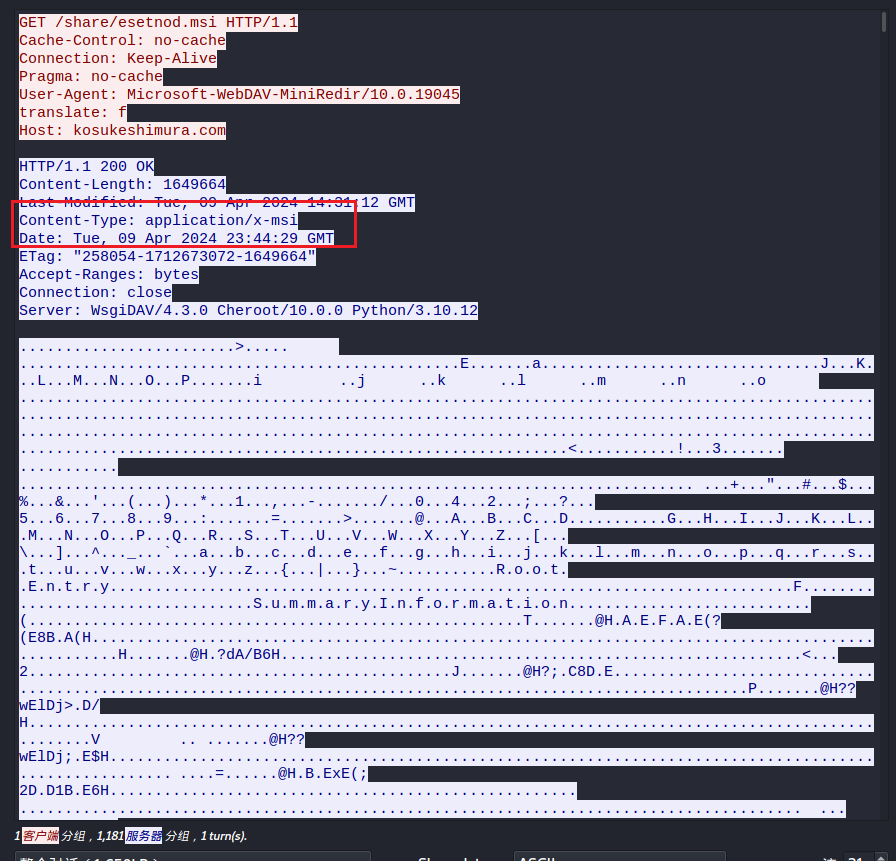

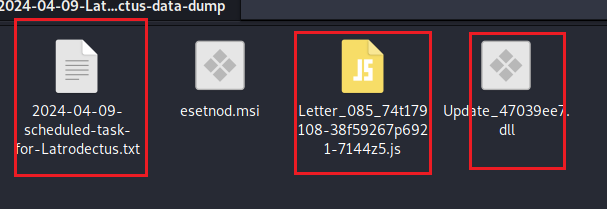

第五条流,请求服务器/share/esetond.msi,服务器返回了一个.msi文件

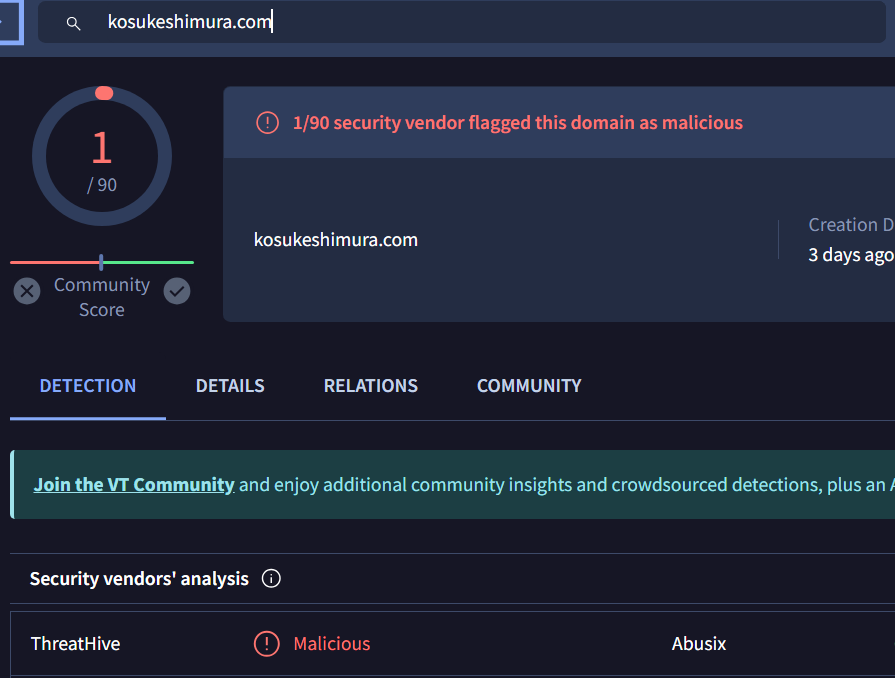

查询域名发现其可能为恶意地址

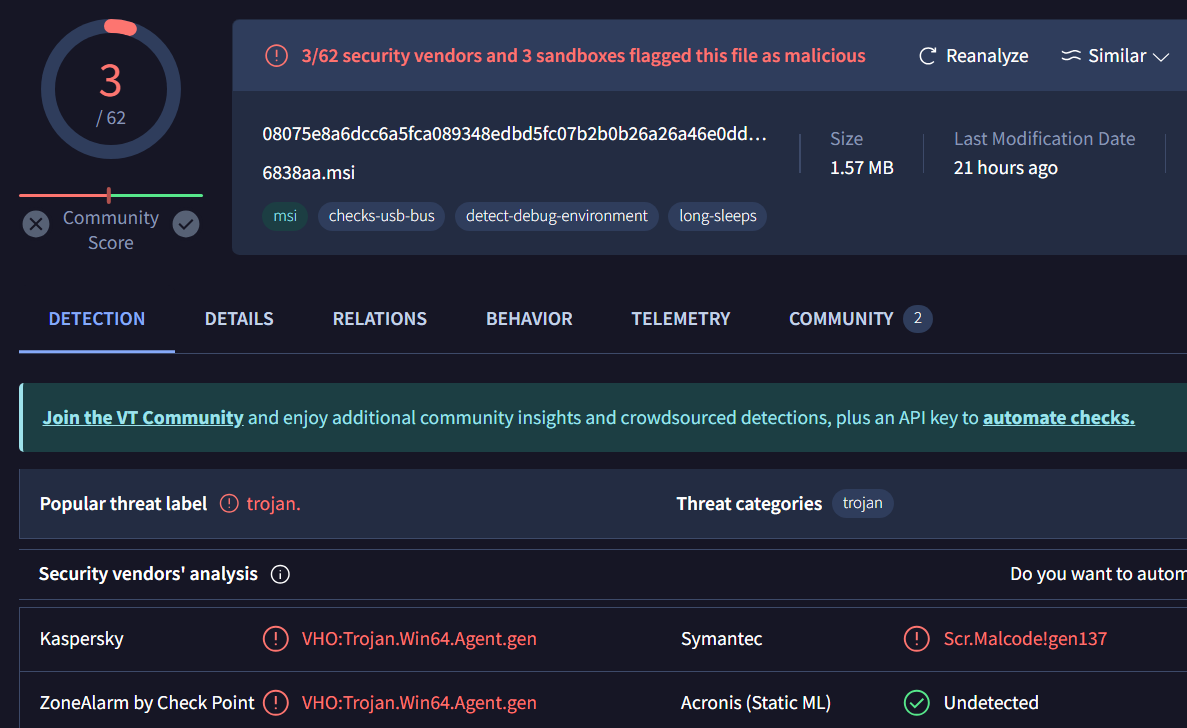

将.msi文件的sha256值在virustotal中查询,发现其为恶意软件

.MSI文件分析

一些恶意代码可能嵌入到.msi文件中,故通过Orca对.MSI文件进行分析,分析方法参考(注意:请勿在个人电脑上分析,请在虚拟机内分析)

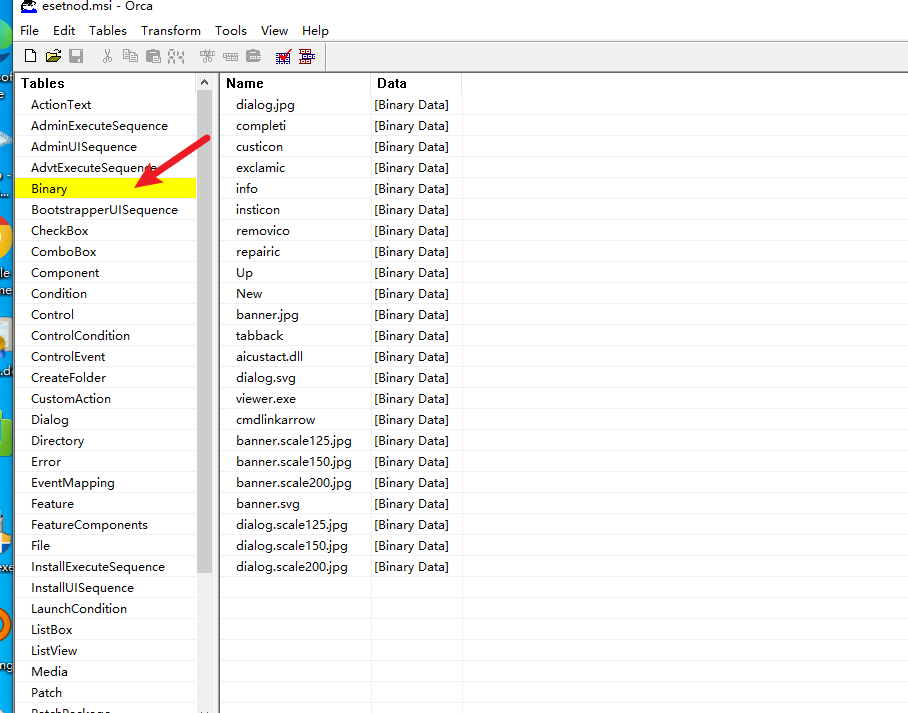

其二进制表如下,其中包括exe、jpg、dll以及其他格式的二进制文件

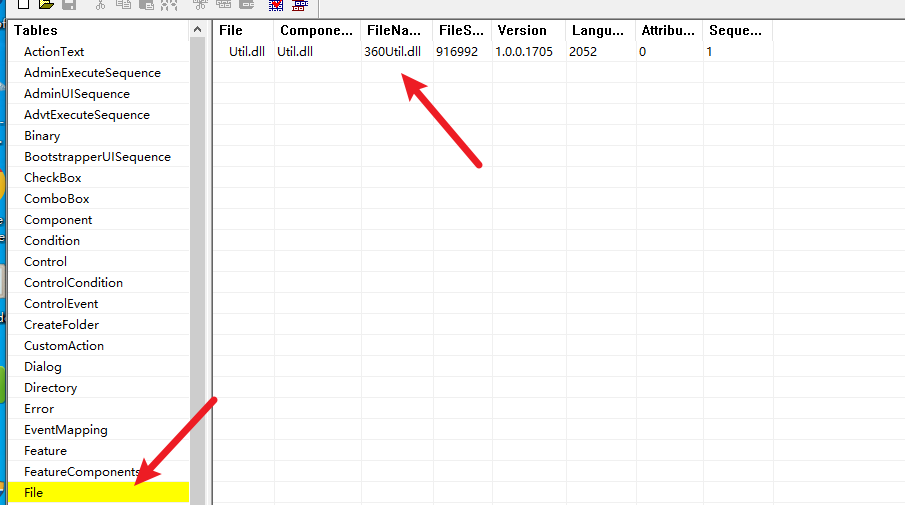

其文件表只包含一个Util.dll文件

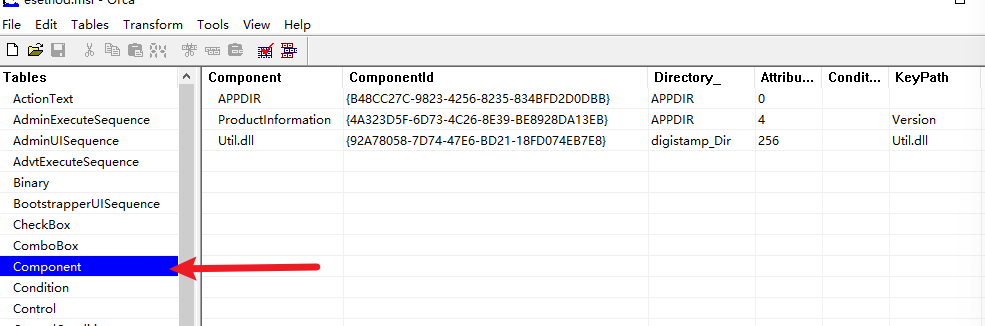

组件表是具有用于指定将.cab中存在的文件安装到哪里的功能表

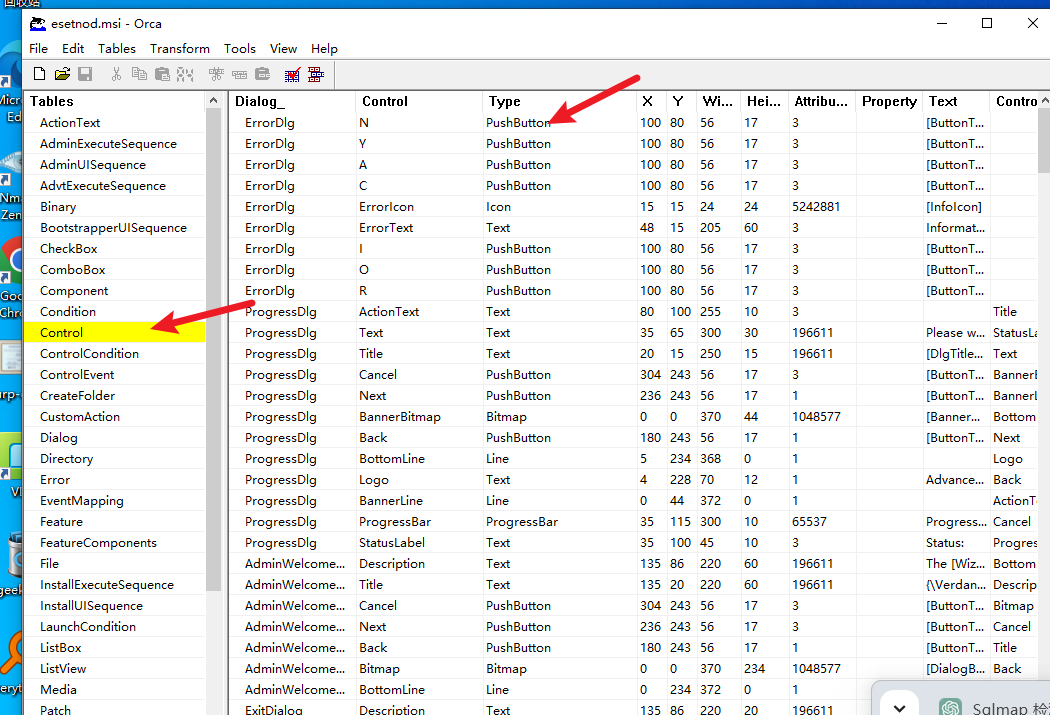

控制表(我猜是用于程序的控制,比如PushButton)

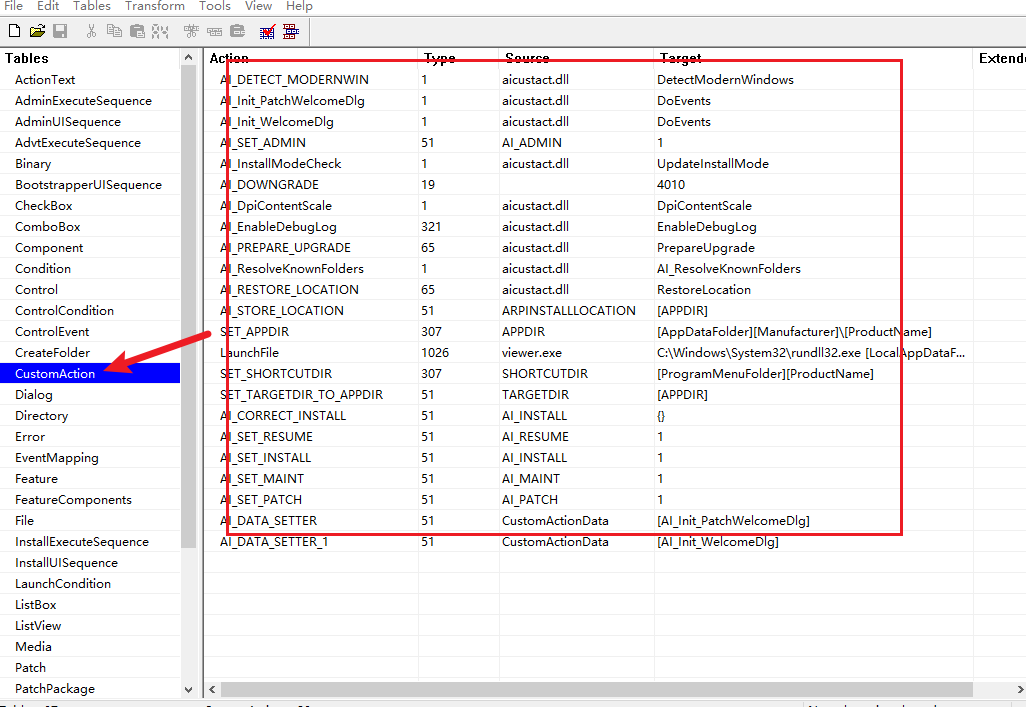

CustomAction Table 参考里面说是最重要的表格。(不知道都运行了什么0.0)多数Action运行了aicustact.dll

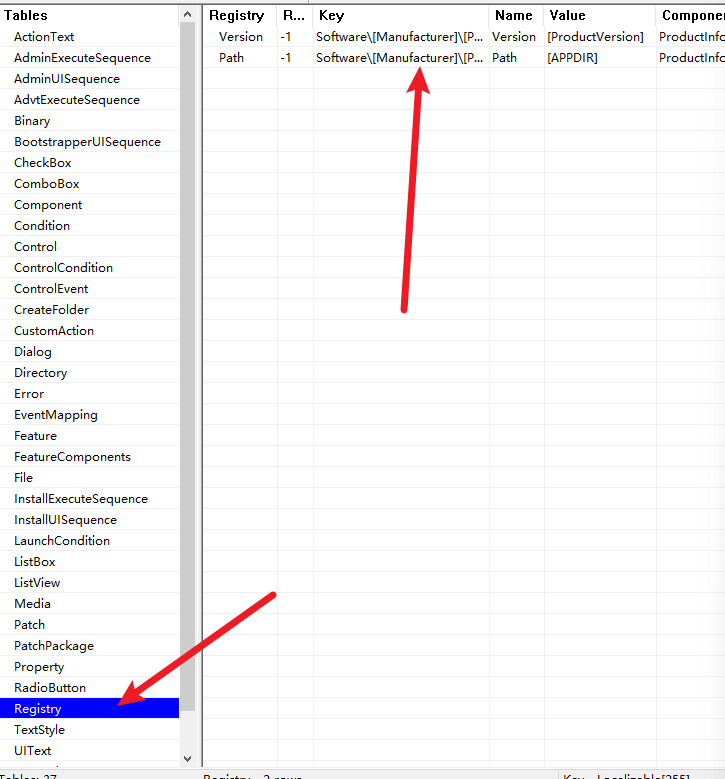

使用 msi 的注册表功能在注册表键 Software\[Manufacturer]\[ProductName]中注册值

没有发现任何线索,可能我的分析方法有问题,如果有任何建议请访问我的twitter,联系我。

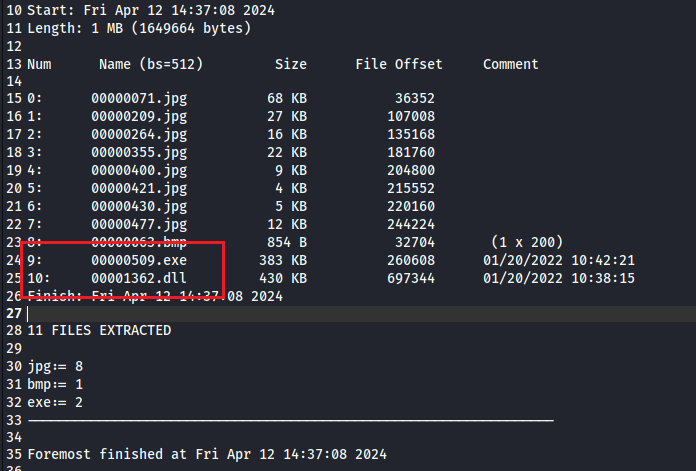

利用foremost对msi文件进行分离

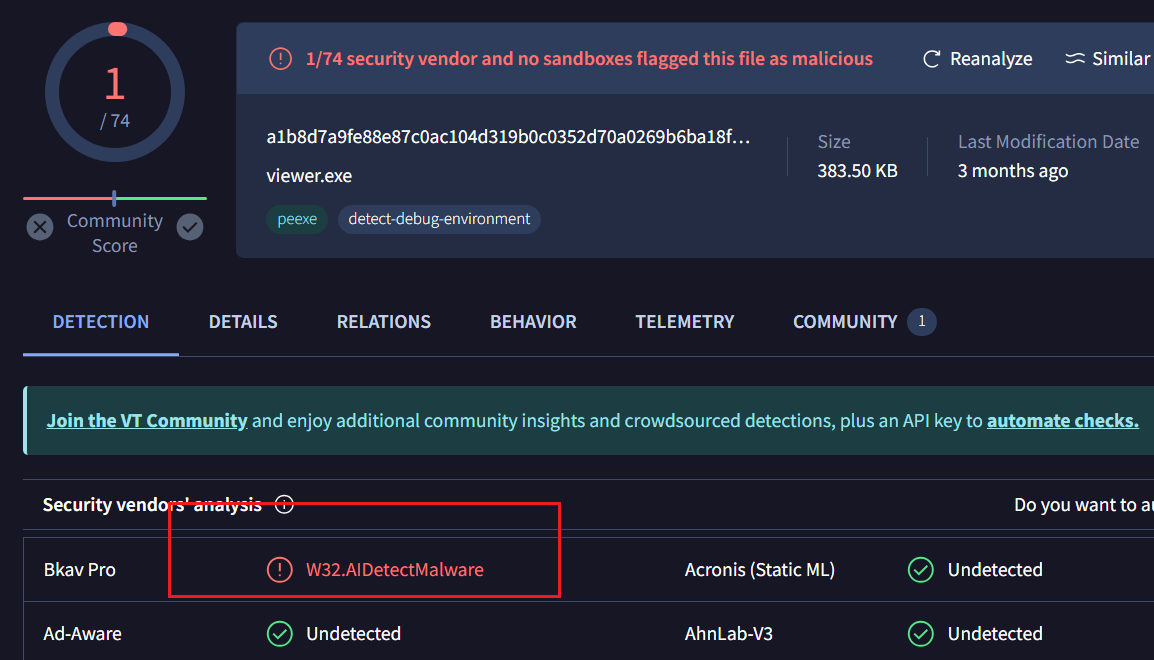

查看exe文件的sha256值,并通过virustotal查询,发现其为AIDetectMalware,

dll文件未发现问题

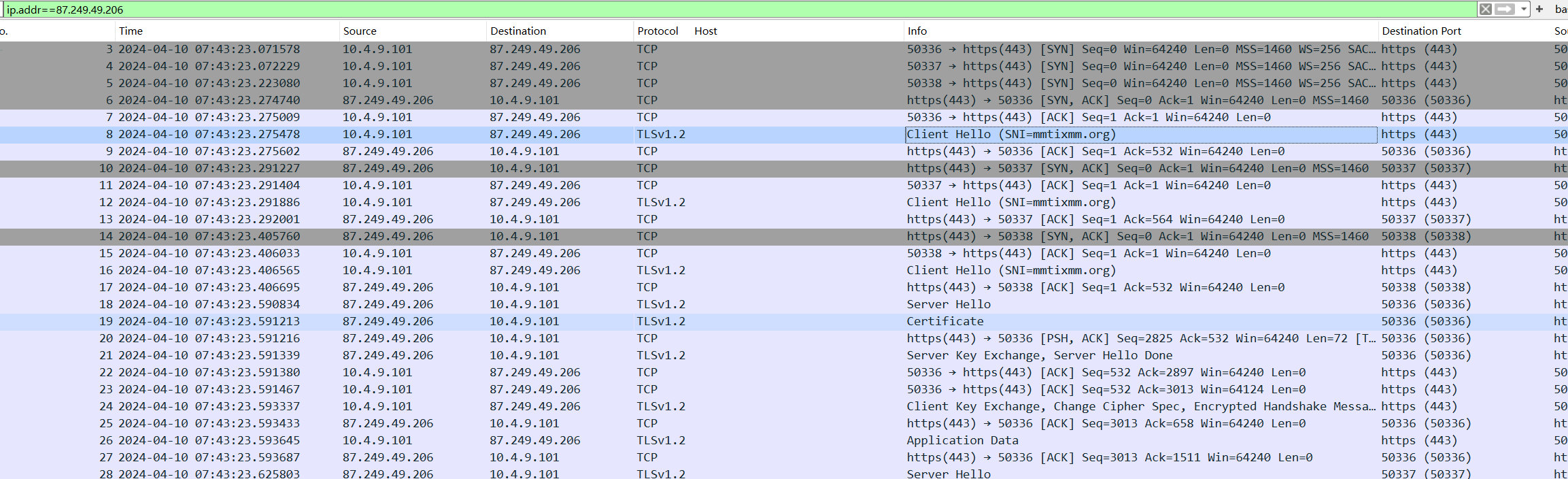

加密流

在获取.msi文件之前,受害主机和87.249.49.206进行了一段时间的加密通信

问题

并没有发现题目里提供的文件(大失败 T T,如果你发现了请联系我twitter)

线索梳理

- Environment(调查的资产信息/环境)

- LAN segment range:10.4.9.0/24

- Domain:-

- Domain controller:10.4.9.1

- LAN segment gateway:10.4.9.1

- LAN segment broadcast address:10.4.9.255

- Incident Report

- Executive summary:

用户被嵌入恶意软件的.msi文件感染 - Victim details

- IP address:10.4.9.101

- MAC address:00:26:c7:2f:c6:7e

- User account name:-

- Indicators of compromise (IOCs)

- SHA256 hash:08075e8a6dcc6a5fca089348edbd5fc07b2b0b26a26a46e0dd401121fdaa88d3

- File size:1,649,664 字节

- File name:esetnod.msi

- File location:http://kosukeshimura.com/share/esetnod.msi

- File description:被恶意软件嵌入的.msi文件

- HTTP traffic to retrieve the malware

- 5663 2024-04-10 07:44:29.351877 10.4.9.101 87.249.49.206 HTTP kosukeshimura.com GET /share/esetnod.msi HTTP/1.1 http (80) 50367 (50367) 246 Intel_2f:c6:7e Cisco_30:22:43

- Executive summary: